La confidentialité est désormais le principal problème du Web.

La confidentialité est désormais le principal problème du Web. Les entreprises nous espionnent, collectent des données (sur une base anonyme) sur ce que nous recherchons, ce que nous lisons et les préférences que nous donnons en utilisant les différents boutons "j'aime" ou +1.

De plus, tout ce qui se fait en ligne peut être contrôlé par les autorités et il est important de savoir que lorsque vous visitez un site, vous laissez une trace indélébile de votre présence qui peut, en théorie, être tracée.

Vous ne devriez pas avoir peur de toute façon, tant que vous êtes sur Internet pour lire des journaux, des blogs et Facebook, il n'y a rien à craindre et le fait que les publicités soient basées sur vos intérêts peut ne pas être mauvais (voir comment ne pas être suivi par les agences de publicité en ligne).

Il n'en demeure pas moins que, dans certains cas, il peut être souhaitable de cacher son identité sur Internet, de la protéger et de s'assurer que la connexion ne peut pas être localisée .

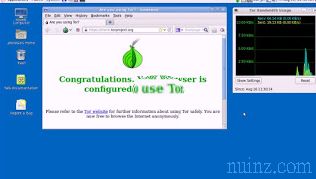

Le moyen le plus simple de le faire et aussi celui utilisé par ceux qui vivent dans des pays sans liberté est à travers le projet Tor .

Ce projet, unique et sans alternatives, vous permet de masquer votre identité en ligne afin que les serveurs auxquels vous vous connectez (c'est-à-dire les sites Web) ne puissent pas identifier l'utilisateur, en gardant l'anonymat sur Internet.

De cette façon, vous pouvez faire tout ce que vous voulez, sans risquer de conséquences, en naviguant de manière à ce qu'il soit impossible de vous identifier .

Vous serez peut-être surpris de savoir combien de personnes utilisent le " Projet Tor " et le site Web du projet nous montre toujours quel type de personnes l'utilise et à quelles fins et quels avantages.

Sans aucun doute, Tor est un outil utilisé par des pirates informatiques ou des groupes de personnes qui agissent pour des activités illégales (par exemple, ceux qui participent aux attaques d'Anonyme), mais le projet est également exploité à des fins plus nobles, pour surmonter les restrictions imposées par les pays ou pour accéder aux sites inaccessibles de votre emplacement.

Le site répertorie également des militants, des journalistes et d'autres utilisateurs qui utilisent le service pour diffuser les nouvelles et informations dont ils disposent, sans donner d'informations identifiables aux serveurs et autres espions.

Le service Tor fonctionne en dirigeant le trafic Web de l'ordinateur vers quelque chose appelé " réseau de routage d'oignons ", un terme fantaisiste pour dire que tout le trafic est redirigé de manière aléatoire via plusieurs nœuds ("couches") jusqu'à ce qu'il atteigne sa destination.

Le service Tor fonctionne en dirigeant le trafic Web de l'ordinateur vers quelque chose appelé " réseau de routage d'oignons ", un terme fantaisiste pour dire que tout le trafic est redirigé de manière aléatoire via plusieurs nœuds ("couches") jusqu'à ce qu'il atteigne sa destination. Pratiquement, votre ordinateur se connecte d'abord à un autre PC (nœud), puis de celui-ci à un autre et ainsi de suite jusqu'à ce que vous arriviez sur le site Web.

Le serveur qui héberge un site voit donc le trafic entrant mais l'identifie comme provenant du dernier ordinateur du chemin et ne peut absolument pas retracer l'origine.

Surfer sur Internet, la connexion passe à chaque fois par d'autres chemins générés aléatoirement, par conséquent, aux yeux du serveur, le trafic semble provenir de nombreux ordinateurs différents.

Bien que cela soit évident pour les experts en traçage, ils ne peuvent rien faire pour identifier le premier PC.

C'est une histoire récente que le chef du groupe de hackers appelé LulzSec a utilisé TOR pour toutes ses activités et a été identifié et capturé juste parce que. une fois, il est entré sur un serveur de chat IRC sans activer le réseau TOR sur son ordinateur.

L'utilisation des services Tor est très facile : en fait, il suffit de télécharger le package Tor Browser qui comprend toutes les applications nécessaires, c'est-à-dire: un panneau de contrôle appelé Vidalia, une version modifiée de Firefox et une extension pour Firefox.

Sans faire d'installations, décompressez simplement le fichier téléchargé dans un dossier ou sur une clé USB et démarrez Tor Browser.

Pour une confidentialité maximale, vous devez être prudent et désactiver tous les plug-ins de navigateur, y compris Flash, Java ou d'autres composants.

Vous pouvez également utiliser Tor avec un autre navigateur ou l'utiliser avec d'autres programmes qui se connectent à Internet.

Depuis le panneau de configuration de Vidalia, vous pouvez modifier le port de connexion et configurer Tor sur le navigateur par défaut en activant le proxy avec l'adresse 127.0.0.1 et le port 8118.

Dans un autre article, le guide pour surfer avec une ip étrangère avec Tor .

En plus de TOR, un autre article indique d'autres méthodes de navigation anonyme sur Internet.

De plus, il existe des programmes pour créer un VPN et crypter la connexion pour le protéger et des listes de proxy gratuites pour parcourir les sites bloqués ou obscurcis.